Profesionales del Centro de Respuestas de Incidentes de Seguridad (CSIRT) académico de la Universidad Nacional de La Plata, cuya misión es prevenir, detectar, gestionar, mitigar e investigar problemas e incidentes de seguridad, coordinando acciones para la protección de los usuarios y los servicios de la UNLP, confeccionó el siguiente documento con las recomendaciones de ciberseguridad en tiempos de teletrabajo en el ámbito de la UNLP.

Recomendaciones de ciberseguridad en tiempos de teletrabajo (en tiempos de Coronavirus)

Recomendaciones para los empleados

Respecto a la PC y la red que utiliza para conectarse a Internet

1. Es importante que la computadora o equipo portátil que utiliza para trabajar esté actualizado, cuente con un antivirus, y tenga la configuración de FW activada.

2. Asegúrese de que la red WIFI hogareña no está abierta y utiliza una contraseña segura.

3. En la medida de lo posible, use un dispositivo que no se utiliza para el uso personal de otros miembros de su familia.

Respecto a las aplicaciones para conectarse remotamente

1. Use contraseñas fuertes para iniciar sesión en recursos remotos, como correo electrónico o aplicaciones de trabajo.

Respecto a la información que se manipula

1. Utilice cuentas de mail oficiales de UNLP para manejar información institucional.

2. Tenga cuidado con la suplantación de identidad (phishing):

- a. Verifique la dirección de origen de los mails que recibe.

- b. Tenga cuidado de hacer clic en enlaces que parezcan sospechosos y solo descargue contenido de fuentes confiables que puedan verificarse.

3. Proteger la confidencialidad de la información no guardando información en su equipo cuando no resulte necesario y cuidando el acceso a la información que imprime en su hogar.

4. Ante la inquietud de una situación que le parezca sospechosa, no lo dude y consulte con el administrador del servicio.

5. Asegúrese de contar con una copia de respaldo de la información que importante, ya sea porque ud la realiza o porque guarda la información en algún servidor indicado por la organización que cuenta con copias de respaldo.

Recomendaciones para los administradores

● Defina y comunique una dirección de correo electrónico institucional con la cual puedan los empleados comunicarse a quienes dan soporte para poder realizar consultas ante situaciones no contempladas.

● Incentive a los empleados a comunicarse y preguntar ante situaciones que le parecen sospechosas.

● Utilizar VPNs como mecanismos de conexión remota.

● En caso de montar servicios para el acceso vía web de los empleados, usar HTTPs, gestionar un certificado válido y comunicar adecuadamente la URL de conexión a los empleados.

● Monitorear el tráfico para ver si hay intentos fallidos o recurrentes a los servicios.

● Tener implementado un mecanismo para realizar copias de resguardo de la información y comunicar a los usuarios cómo proceder para garantizar la continuidad de los servicios.

Recomendaciones extras de seguridad para la situación actual:

Si bien al ser las máquinas personales las que se conecten a la organización, no se tiene la potestad, y con la premura no se dispone del tiempo necesario para asegurar esas terminales, les recomendamos a los usuarios:

● Recordar que no deben confiar en correos electrónicos que reciban, con estos escenarios catastróficos siempre existen las avivadas y se incrementan los ciberataques, es una buena práctica confirmar por otro canal, por ejemplo, chat o telefónicamente cuando se les solicite algo.

● Recordar que no deben poner sus credenciales en ningún lugar que no sea los de los servicios y que nunca manden las credenciales por mail, chat o teléfono y que no deben compartir con nadie sus certificados de conexión a alguna VPN si los tuvieran.

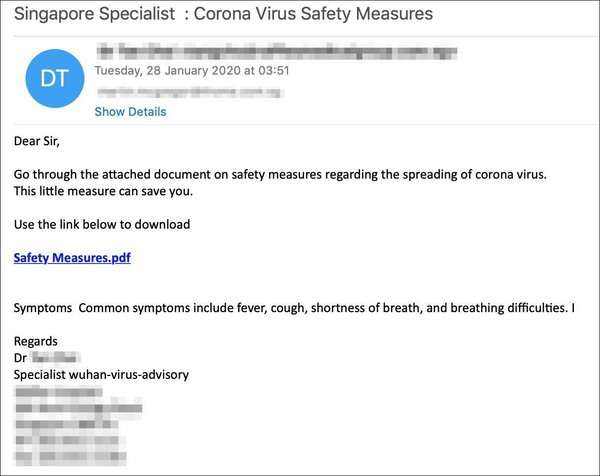

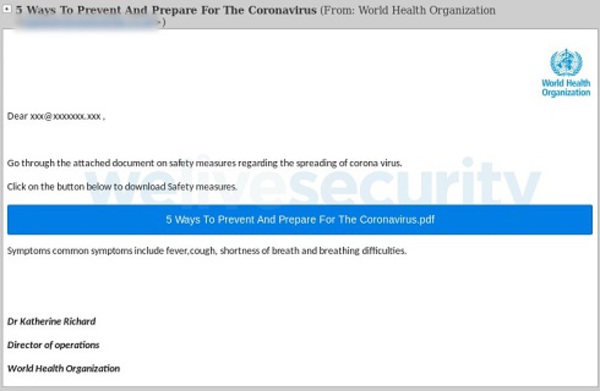

● Además, se puede mencionar que hoy habrá muchos ataques no a la infraestructura de la organización sino a partir de fake news, por ejemplo campañas de spam que parecen reales:

● O algunos sitios web que aparecen reales, como los de la lista de dominios maliciosos a continuación:

● acccorona[.]com

● alphacoronavirusvaccine[.]com

● anticoronaproducts[.]com

● beatingcorona[.]com

● beatingcoronavirus[.]com

● bestcorona[.]com

● betacoronavirusvaccine[.]com

● buycoronavirusfacemasks[.]com

● byebyecoronavirus[.]com

● cdc-coronavirus[.]com

● combatcorona[.]com

● contra-coronavirus[.]com

● corona-armored[.]com

● corona-crisis[.]com

● corona-emergency[.]com

● corona-explained[.]com

● corona-iran[.]com

● corona-ratgeber[.]com

● coronadatabase[.]com

● coronadeathpool[.]com

● coronadetect[.]com

● coronadetection[.]com

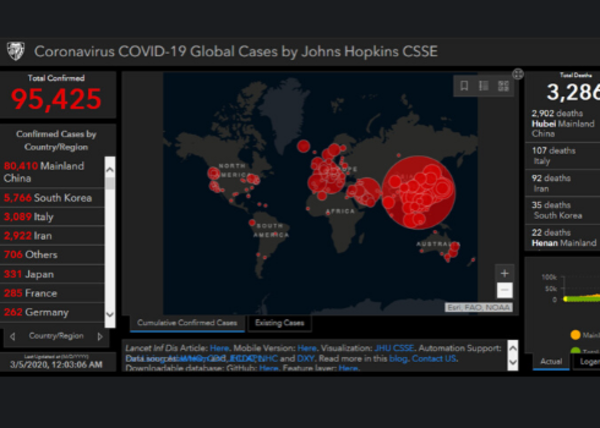

● O herramientas maliciosas como este falso mapa que es utilizado por los atacantes para tomar control de las computadoras y celulares de los usuarios:

● En nuestro país también han aparecido falsos anuncios del gobierno como en los realizados en los últimos días.

● https://www.telam.com.ar/notas/202003/442413-falso-decreto-gobierno-advertencia.html